Kraken наркотики сайт

Допустим мы взламываем на скорости 100M/s, это потребует более 4 лет для завершения. Каждое правило каждого файла с правилами комбинируется с каждым правилом каждого файла с правилами. д. Примеры ниже. Тем не менее комбинация l f sa@ r 3 будет проигнорирована, поскольку она содержит 5 функций. Чтобы закомментировать текст его нужно тор начать с символа #. Если вы хотите работать только с первым экземпляром символа, вы можете использовать 1s или просто использовать echo -n 'Odessa77' hashcat -stdout -j '1s Dp ip' Odаботать. Ввод Если наш словарь содержит слово зайти word1 Оно расщепляется на отдельные символы. Также помните: Белые пробелы игнорируются до тех пор, пока они не используются в качестве параметра. Примерно так: -a 3 hash. Для сохранения любого правила, который генерирует подходящие пароли, используйте эти переключатели: -debug-mode1 le Это сохранит подходящее правило на каждое вхождение, следовательно, конечный файл с правилами может содержать много одинаковых правил. Очень нечасто можно увидеть буквы верхнего регистра только во второй или в третей позиции. Множественные правила С выходом старенькой oclHashcat-plus.07 в мир взлома с использованием правил добавилась новая возможность. Исключения для символа?, если мы хотим именно знак вопроса, то нужно записать так -? Zzzzzzzz примечание: Здесь показано, что первые четыре символа увеличиваются первыми и наиболее часто. 0rd p@s.!sW0rd Перезаписать @ p opX Заменяет символ в позиции p на X 2s op 0rd [email protected] Обрезать @ p 'p Обрезает слово в позиции p 2s 'p 0rd p@s. Ну лучше всего то, что мы можем делать эти две вещи за один раз. Hcmask содержит несколько примеров валидных строк, которые показывают как использовать эту функцию:?d?l,test?1?1?1 abcdef,0123,ABC,789,?3?3?3?1?1?1?1?2?2?4?4?4?4 company? Всё, что вам нужно, это использовать переключатель -stdout и пропустить список хешей. Но что если мы хотим сделать это со всеми цифрами 1 9? Настройка. Другой пример, который лишён смысла, это T2T4 если мы также делаем T4T2, поскольку это дважды одно и то же изменение. Поэтому нам не нужно их проверять. Источник: t/wiki/ Hashcat предлагает множество моделей атак для получения максимального эффекта и комплексного покрытия пространства хешей. Табличная атака (устарела, присутствует только в hashcat-legacy) Описание Табличной атаки С каждым словом из нашего словаря автоматически генерируются маски как в пакетном режиме Атаки по маске. Совет: используйте iconv и подобные инструменты для конвертации файлов в специфические файловые кодировки (если, например, создали файл в UTF-8). Команда для Комбинаторной атаки в hashcat это -a 1 Вам нужно указать ровно 2 словаря в вашей командной строке, например:./n -m 0 -a 1 hash. Вы можем также настроить атаку - пробовать буквы верхнего регистра только в первой позиции. Таким путём вы можете легко приготовить ваш собственный режим атаки. В нём имеется имя и год. Для позиций символов отличных от 0-9 используйте A-Z (A11) Показывает что это правило реализовано только в hashcat. custom-charset1набор -custom-charset2набор -custom-charset3набор -custom-charset4набор Эти параметры командной строки имеют четыре сокращённых названия -1, -2, -3 и -4. Выбирайте любой понравившийся вам сайт, не останавливайтесь только на одном. Вы очень быстро станете собственником группы широко используемых парольных модификаций. table-minчисло По умолчанию установлено в: 2 -table-maxчисло По умолчанию установлено в: 15 И слова за пределами указанной длины будут пропущены. Смотрите rules/le В зависимости от имени правила, они включают все возможные переключатели регистра позиций от 1 до 15 или же 1, 2, 3, 4 или 5 символов за раз. Примеры.

Kraken наркотики сайт - Как зайти на кракен браузеры

Программы patator, Hydra, Medusa могут перебирать пароли для разнообразных служб, но мы остановимся именно на веб-формах. После перебора словаря, видим, что один из паролей дал ответ с кодом 302 он и является верным. Параметр фильтрации подбирается индивидуально. В ней мы передаём те данные, которые оправляются серверу. Переходим теперь в Burp Suite: Здесь важными являются строки: post /mutillidae/p Referer: http localhost/mutillidae/p Cookie: showhints1; phpsessid1n3b0ma83kl75996udoiufuvc2 usernameadmin passwordpassword login-php-submit-buttonLogin Они говорят нам о том, что данные передаются методом post странице /mutillidae/p. b : Не выводить начальный баннер -q : Показать информацию об использовании модуля -v число : Уровень вербальности 0 - 6 (больше) -w число. Пары «имязначение» присоединяются в этом случае к адресу после вопросительного знака и разделяются между собой амперсандом (символ ). Я буду работать с этими уязвимыми веб-приложениями, предустановленными. Теперь спуститесь в самый низ, найдите Allow requests to web interface using fully-qualifyed DNS hostnames и поставьте там галочку. Поведение веб-приложения при удачном или неудачном входе не ограничивается только показом сообщения. От этой формы мы знаем пару логин:пароль, введём. Там в самом верху в Proxy Listeners нажимаем Add и добавляем новый прослушиватель: на любом не занятом порту, например, 7070. Будем надеяться, что он её поправит. Файлы расположены в той же директории, что и скрипт patator, поэтому к нашей команде я добавляю 0namelist. Пример настройки iptables: -A input -i eth0 -p tcp -dport 22 -m connlimit -connlimit-above 1 -connlimit-mask 32 -j reject -reject-with tcp-reset. В некоторых случаях также важной могла бы оказаться строка с Referer : Referer: http localhost/dvwa/vulnerabilities/brute/ Но данное веб-приложение не проверяет Referer, поэтому в программе необязательно указывать этот заголовок. Это не требует получения их при каждой попытки входа. Методы отправки данных Как уже было упомянуто, веб-формы могут отправлять данные методом GET или post. Пользовательский http заголовок. Брут-форс входа в phpMyAdmin, WordPress, Joomla!, Drupal дописывается - будет добавлено позже Заключение Итак, из тройки patator, Hydra и Medusa полностью адекватно работающей оказалась только одна программа patator. Но мы не нашли ни одного (из четырёх) паролей пользователя. Примеры: p:useruser passpass:incorrect" p:useruser passpass coloncolon:escape:Sauthlog.*success" p:useruser passpass mid123:authlog.*failed" useruser passpass:failed:HAuthorization: Basic dT1w:HCookie: sessidaaaa:hX-User: user" exchweb/bin/auth/owaauth. Сократить риск подбора пароля можно, следуя следующим рекомендациям: используйте устойчивые к подбору пароли; не создавайте пароли, используя личную информацию, например: дату рождения или имя дата рождения или мобильный телефон; регулярно меняйте пароль; на всех аккаунтах применяйте уникальные пароли. Также передаются кукиз, которые содержат «phpsessid1n3b0ma83kl75996udoiufuvc2». Скорее всего, данные отправляются этому файлу, причём скорее всего используется метод post при ошибке входа показывается надпись «Password incorrect». Это также важно учитывать, поскольку вы ожидаете от знакомого вам веб-приложения «Account does not exist а с учётом своей локали оно будет показывать «ไมมบญชอย». Brute-force (атака полным перебором) метод решения математических задач, сложность которого зависит от количества всех возможных решений. Давайте выпишем только те опции, которые нам могут пригодиться для подбора пароля веб-сайтов: Глобальные опции patator (применимы ко всем модулям, в том чиуск. Теперь адрес страницы у нас будет статичным (не будет меняться а для указания передаваемых данных мы будем использовать специальную опцию. Как понять, что пароль успешно угадан? Брут-форс веб-форм, использующих метод post Если вы попробовали брут-форс веб-форм, когда они передают данные методом GET, и у вас всё получилось, то с методом post также не должно возникнуть особых проблем. Начинаем строить нашу команду. Тем не менее, часто формы содержат скрытые поля и поля, добавляемые на лету. Если бы мы догадались начать с удаления дубликатов, то количество комбинаций, необходимых для тестирования, сократилось бы примерно на 350 тысяч Пусть это послужит нам уроком. По умолчанию: "Login incorrect" custom-header? Выбирайте любое /mega зеркало, не останавливайтесь только на одном. Посчитаем количество имён пользователя: cat namelist. Он каждый раз собирает новое куки с того же URL без переменных. Кроме этого разнообразия, даже без проактивной защиты веб-форма может быть создана разработчиком так, что в неё уже после нажатия на кнопку «Отправить» добавляются поля, без которых сервер не принимает форму. Hydra Попробуем подобрать пароль с помощью Hydra. Т.е. Данный метод перебора занимает намного больше времени, чем при использовании Patator, Hydra, Medusa.д. Как это сделать описано на соответствующих страницах по приведённым ссылкам. Скачаем парочку, если с ними не получится подобрать пароль, то позже скачаем ещё и другие словари: wget m/1N3/BruteX/master/wordlists/namelist. Анализом статичного кода это выяснить иногда очень непросто. Когда передо мной стояла задача реализации одновременной отправки данных методом GET и post с помощью ajax, то задача оказалась довольно простой в решении. Официальные проекты /mega Площадка постоянно подвергается атаке, возможны долгие подключения и лаги.

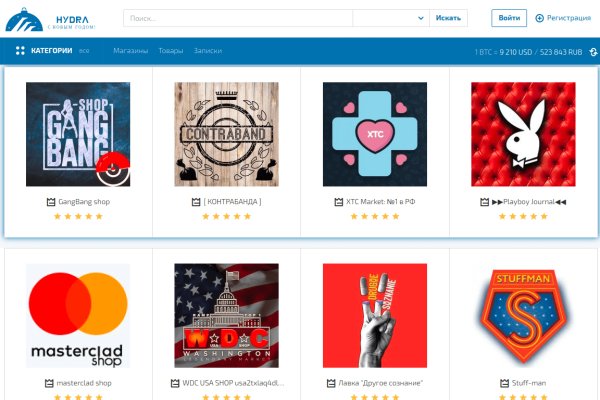

Onion - Facebook, та самая социальная сеть. Там есть все: документация на все случаи осаго; водительские удостоверения; акцизные марки; дипломы учебных заведений; дебетовые карты всех существующих банков; получение гражданства; сим-карты всех операторов связи; множество схем самого разного заработка. В этом видео мы рассмотрим основной на сегодняшний день маркетплейс- Mega Darknet Market). В ТОР! Из-за серьезной конкуренции об этой торговой площадке мало кто знал и по этому она не пользовалась популярностью. Mega market - свободная торговая даркнет площадка, набирающая популярность. Все магазины мега на карте Москвы. Даты выхода сериалов и аниме, которые скоро начнут выходить. Адреса, телефоны, время работы магазинов). Показываю как открыть сайты, заблокированныe РосКомНадзором без VPN. If you have Telegram, you can view and join Hydra - Новости right away. Лишь после полной оплаты штрафа продавец сможет вернуться на площадку. Промо. MegaCom надежный оператор сотовой связи. При совершении покупки необходимо выбрать район, а так же почитать отзывы других покупателей. Это не полный список кидал! На нашем представлена различная информация.ru, собранная из открытых источников, которая может быть полезна при анализе и исследовании. Piterdetka 2 дня назад Была проблемка на омг, но решили быстро, курик немного ошибся локацией, дали бонус, сижу. Оставите жалобу на если вас обманули на гидре. Мега сотрудничает с рядом мировых брендов, таких как H M, Mango, Uniqlo, Zara, Karen Millen, The Body Shop, Marks Spencer, Victorias Secret, Starbucks и другие. Старая ссылка. Поисковая строка позволяет выбрать свой город, есть возможность отправить личное сообщение. 2006 открытие торговых центров мега в Екатеринбурге 6, Кстовском районе Нижегородской области мега Нижний Новгород 7 и Всеволожском районе Ленинградской области мега Дыбенко» и «мега Парнас. Также в числе ключевых арендаторов магазины «Ашан «ОБИ» и «Леруа Мерлен». В ближайшей аптеке, сравнить. Данные о Руководителях. Гипермаркет Ашан. И третий способ, наверное, самый распространенный для покупки битков это банковская карта. Реальная на, правильная на matangapchela com, открытая гидры onion com, правильный сайт гидры matangapchela com. Hbooruahi4zr2h73.onion - Hiddenbooru Коллекция картинок по типу Danbooru.